WordPress แม้จะเป็นเครื่องมือสร้างเว็บไซต์ยอดนิยมที่เป็นที่นิยมในหมู่เหล่านักพัฒนาเว็บไซต์ และนักการตลาด แต่ก็มักจะมีข่าวฉาวโฉ่ด้านความปลอดภัยของมันอยู่เสมอ และในวันนี้ก็ได้กลับมาเป็นข่าวอีกครั้งหนึ่ง

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบช่องโหว่บนปลั๊กอินของ WordPress ที่มีชื่อว่า OttoKit โดยปลั๊กอินดังกล่าวนั้นมีชื่อเดิมว่า SureTriggers ซึ่งโฆษณาว่าเป็น All-in-One Automation Platform ใช้สำหรับการวางระบบการทำงานอัตโนมัติระหว่างตัวเว็บไซต์ และเครื่องมือเสริม เช่น ปลั๊กอินตัวอื่น ๆ และแอปพลิเคชันต่าง ๆ ซึ่งปัจจุบันปลั๊กอินตัวนี้มีความนิยมค่อนข้างสูง โดยมีสถิติว่ามีเว็บไซต์ที่ติดตั้งปลั๊กอินตัวนี้อยู่มากกว่าหนึ่งแสนเว็บไซต์ โดยช่องโหว่ดังกล่าวนี้มีรหัสว่า CVE-2025-3102 เป็นช่องโหว่ที่มีคะแนนความร้ายแรง หรือ CVSS Score ที่สูงถึง 8.1 เนื่องจากว่าถ้าแฮกเกอร์สามารถเข้าถึงระบบภายใต้สภาวะที่เหมาะสม (Condition) ก็จะสามารถได้รับสิทธิ์ในการเข้าควบคุมระบบที่สูงถึงระดับผู้ดูแล (Administrator) ได้เลยทีเดียว

บทความเกี่ยวกับ Automattic อื่นๆ

ภาพจาก : https://thehackernews.com/2025/04/ottokit-wordpress-plugin-admin-creation.html

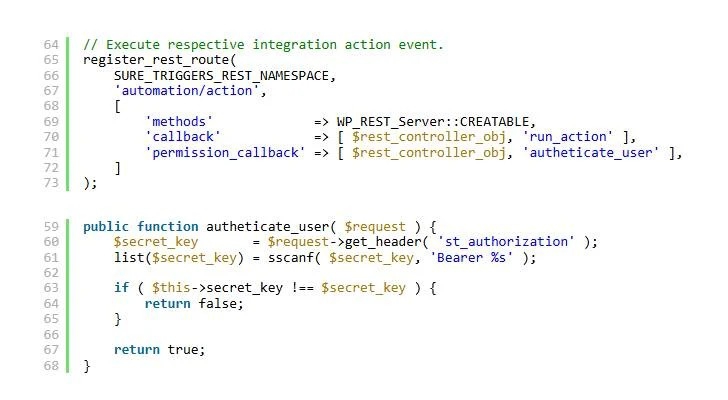

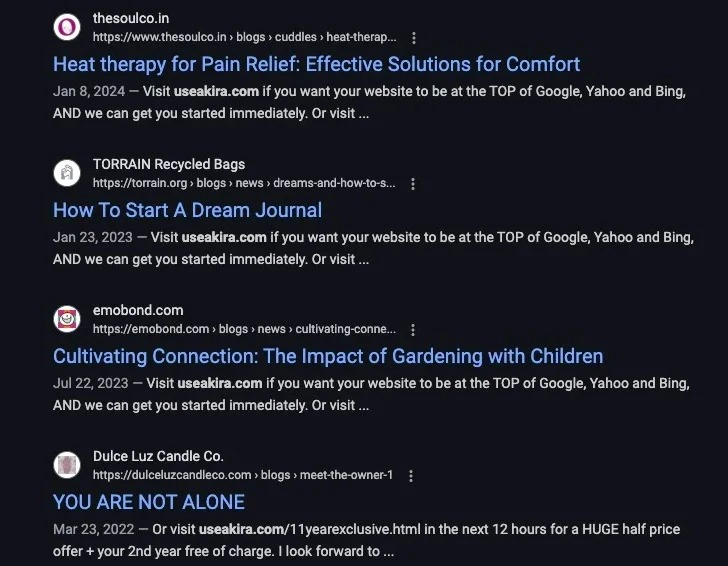

โดยรายละเอียดการทำงานของช่องโหว่ดังกล่าวนั้น ทางทีมวิจัยจาก Wordfence บริษัทผู้เชี่ยวชาญด้านการพัฒนาปลั๊กอินด้านความปลอดภัยบนระบบ WordPress ได้ออกมาเปิดเผยว่า ช่องโหว่ดังกล่าวจะเปิดขึ้นหลังจากที่ระบบปลั๊กอินตรวจสอบค่าว่างเปล่า (Empty Value) ในส่วนของ ‘secret_key’ ซึ่งเป็นส่วนหนึ่งของฟังก์ชัน ‘secret_key’ ที่ทำงานผิดพลาด โดยช่องโหว่ดังกล่าวนั้นจะส่งผลกระทบต่อผู้ใช้งานในเวอร์ชัน 1.0.78 และทุกเวอร์ชันที่ต่ำกว่า ซึ่งการใช้งานช่องโหว่นั้นจะสามารถใช้งานช่องโหว่ดังกล่าวได้ถ้าตัวปลั๊กอินถูกติดตั้ง แต่ไม่ได้มีการตั้งค่า (Configuration) ในส่วนของ API โดยแฮกเกอร์จะใช้การเข้าถึงระบบช่องทางนี้ในการเพิ่มสิทธิ์ตัวเองเป็นผู้ดูแลระบบภายใต้ชื่อผู้ใช้งานแบบสุ่ม เช่น “xtw1838783bc” และ “test123123” เป็นต้น ทำให้สามารถดำเนินการต่าง ๆ บนเว็บไซต์ได้อย่างเบ็ดเสร็จ ซึ่งทางแฮกเกอร์มักจะนำไปใช้ทำประโยชน์ในการปล่อยมัลแวร์ต่าง ๆ

แต่ผู้ใช้งานไม่ต้องกังวลใจ เนื่องจากทางผู้พัฒนาได้รับทราบเรื่องดังกล่าวแล้ว และทำได้ทำการออกอัปเดตใหม่มาในช่วงวันที่ 2 เมษายน ที่ผ่านมา ผู้อ่านท่านใดที่เว็บไซต์มีการใช้ปลั๊กอินตัวดังกล่าวอยู่ขอให้ทำการอัปเดตในทันที

ที่มา : thehackernews.com

Leave a comment